SAMORZĄDOWY PORTAL EDUKACYJNY

O CYBERBEZPIECZEŃSTWIE

Aktualności

VPN DLA CYBERPRZESTĘPCÓW ROZBITY PRZEZ EUROPOL

2026-05-26 09:39:00 Autor: Witold Bzdęga

W maju 2026 roku Europol, Eurojust oraz służby z kilkunastu państw przeprowadziły skoordynowaną operację wymierzoną w usługę „First VPN”, wykorzystywaną przez grupy ransomware, operatorów botnetów oraz cyberprzestępców zajmujących się kradzieżą danych i oszustwami internetowymi. Funkcjonariusze przejęli 33 serwery, zabezpieczyli infrastrukturę usługową i uzyskali dostęp do danych użytkowników korzystających z sieci VPN reklamowanej jako „bezpieczna przystań dla anonimowej działalności”. Dla administratorów systemów w jednostkach samorządu terytorialnego ta operacja nie jest wyłącznie kolejną informacją ze świata cyberprzestępczości. To wyraźny sygnał, że współczesne ataki ransomware coraz częściej opierają się na profesjonalnych usługach infrastrukturalnych, które działają podobnie do legalnych rozwiązań biznesowych.

Źródło: https://www.europol.europa.eu

Atakujący nie działają już wyłącznie z przypadkowych adresów IP i prowizorycznych serwerów VPS. Korzystają z wyspecjalizowanych usług VPN, serwerów proxy, infrastruktury bulletproof hosting oraz rozproszonych sieci anonimizujących. Takie usługi pozwalają im ukrywać lokalizację, prowadzić rekonesans, utrzymywać komunikację z serwerami C2 (serwery dowodzenia i kontroli) oraz maskować ruch sieciowy podczas szyfrowania danych. Europol wskazał, że „First VPN” pojawiał się praktycznie w każdej większej sprawie cyberprzestępczej analizowanej przez europejskie służby w ostatnich latach. To oznacza, że wiele incydentów ransomware mogło wykorzystywać wspólną warstwę infrastrukturalną.

Dla informatyka pracującego w urzędzie miasta, starostwie, OPS, bibliotece lub jednostce edukacyjnej najważniejsze jest jedno pytanie. Czy twoja organizacja potrafi wykryć komunikację z podejrzaną infrastrukturą VPN i proxy zanim rozpocznie się właściwy atak?

W wielu jednostkach samorządowych nadal można spotkać rozwiązania, które nie prowadzą pełnego logowania ruchu sieciowego. Administratorzy posiadają firewall, system antywirusowy oraz podstawowy monitoring, ale nie analizują korelacji zdarzeń. Atakujący wykorzystują ten brak widoczności. Gdy cyberprzestępca uzyska dostęp do konta użytkownika przez phishing lub przejęte hasło VPN, może przez wiele dni prowadzić działania rozpoznawcze bez wzbudzania alarmu.

Operacja Europolu umożliwi wznowienie wielu śledztw. Cyberprzestępcy ufali dostawcy VPN bardziej niż własnym mechanizmom operacyjnym. Służby uzyskały dostęp do baz użytkowników oraz danych połączeń i wykorzystały je do prowadzenia kolejnych spraw.

W wielu samorządach dostęp zdalny nadal opiera się wyłącznie na loginie i haśle. Taki model jest niewystarczający. Wdrożenie MFA dla VPN, systemów dziedzinowych oraz poczty elektronicznej powinno być dziś standardem bezpieczeństwa. Jeżeli użytkownik loguje się do systemu finansowego lub EZD z domu bez MFA, tworzysz prostą ścieżkę do przejęcia konta przez grupę przestępczą. Przeanalizuj także sposób segmentacji sieci. W wielu jednostkach jedna podsieć obejmuje stacje robocze, serwery, urządzenia IoT i monitoring wizyjny. Atakujący po uzyskaniu dostępu do pojedynczego komputera może swobodnie przemieszczać się po środowisku. W praktyce oznacza to możliwość szyfrowania udziałów SMB, przejmowania kontrolerów domeny i usuwania kopii zapasowych. Wprowadź filtrowanie ruchu między segmentami oraz blokuj połączenia, które nie są wymagane biznesowo. W wielu środowiskach nadal funkcjonują otwarte połączenia SMB między wszystkimi stacjami roboczymi. To idealne środowisko dla lateral movement.

Artykuł Europolu zwraca uwagę na skalę międzynarodowej współpracy służb. Operacja objęła 16 państw, dziesiątki zespołów śledczych i analizę ogromnej ilości danych operacyjnych. Ty również powinieneś budować współpracę lokalną. Samorządy często działają w izolacji i nie wymieniają informacji o incydentach. Tymczasem ten sam atak phishingowy może jednego dnia trafić do kilku urzędów w regionie.

W praktyce wiele grup ransomware rozpoczyna działania właśnie od legalnych narzędzi administracyjnych. Dlatego monitoruj użycie PowerShell, WMIC, PsExec, RDP, Mimikatz, AnyDesk, RustDesk, TeamViewer. Nie wystarczy sam antywirus. Potrzebujesz telemetrii i korelacji zdarzeń. W środowiskach samorządowych dobrze sprawdzają się Wazuh, Graylog, Security Onion, Sysmon, Velociraptor, Suricata, Zeek. Sysmon z dobrze przygotowaną konfiguracją pozwala wykrywać nietypowe procesy, ruch sieciowy i próby eskalacji uprawnień. Wazuh umożliwia centralne zbieranie logów i analizę incydentów. Suricata wykryje podejrzane sygnatury ruchu sieciowego związane z malware i tunelowaniem ruchu.

Sprawdź także politykę kopii zapasowych. Ransomware coraz częściej atakuje backup jako pierwszy cel operacyjny. Jeżeli twoje kopie zapasowe są stale podłączone do domeny i dostępne przez SMB, atakujący prawdopodobnie zaszyfruje je razem z serwerami produkcyjnymi. Stosuj zasadę 3-2-1 oraz utrzymuj kopie offline lub immutable storage.

Warto przeprowadzić prosty test odporności organizacji. Sprawdź czy SOC lub administrator zauważy nietypowe logowanie VPN z zagranicy, czy SIEM wykryje masowe operacje na plikach lub czy EDR zablokuje uruchomienie Mimikatz, czy backup można odtworzyć w mniej niż 24 godziny, czy użytkownik zgłosi próbę phishingu.

Największym zagrożeniem dla JST nie jest dziś pojedynczy haker. Problem stanowi profesjonalizacja cyberprzestępczości. Grupy ransomware działają jak przedsiębiorstwa technologiczne. Kupują usługi VPN, wynajmują serwery, automatyzują ataki i prowadzą wsparcie techniczne dla afiliantów. Samorząd nie może odpowiadać na ten model działania wyłącznie podstawowym firewallem i antywirusem.

Administrator IT w JST musi dziś myśleć jak analityk bezpieczeństwa. Musisz widzieć ruch sieciowy, analizować anomalie, testować procedury i zakładać, że próba włamania już trwa. Operacja przeciwko „First VPN” pokazuje wyraźnie, że służby potrafią rozbijać infrastrukturę cyberprzestępczą. Twoim zadaniem jest ograniczyć czas, w którym atakujący pozostanie niewidoczny w sieci urzędu.

Źródła:

europol.europa.eu; Cybercriminal VPN used by ransomware actors dismantled in global crackdown

eurojust.europa.eu; Eurojust coordinated investigation shuts down criminal VPN network

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

KSIĘGI WIECZYSTE W mOBYWATELU

2026-05-18 08:23:00 Autor: Witold Bzdęga

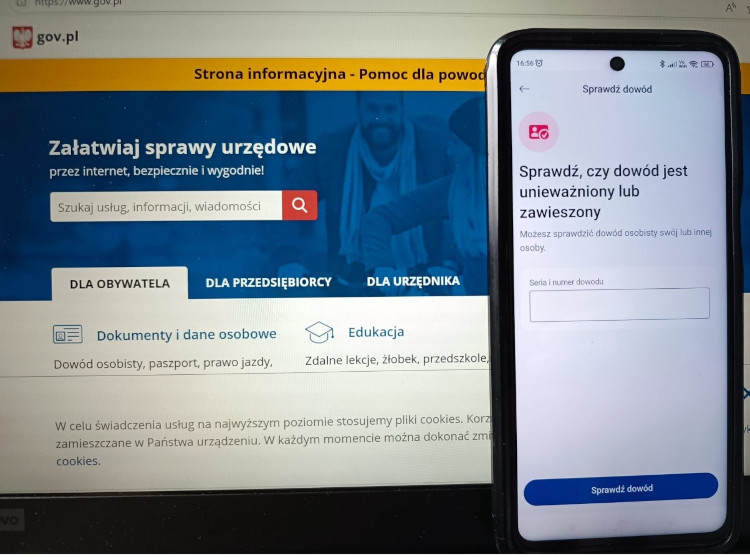

Aplikacja mObywatel zyskała nową funkcję, która może ułatwić codzienną pracę zarówno mieszkańcom, jak i pracownikom administracji samorządowej. Użytkownicy mogą teraz przechowywać numery ksiąg wieczystych bezpośrednio w aplikacji. Dzięki temu szybciej sprawdzą dane nieruchomości i łatwiej przejdą do elektronicznych ksiąg wieczystych. To kolejny krok w cyfryzacji usług publicznych i ograniczaniu papierowego obiegu informacji.

Źródło: chatgpt.com

Nowa funkcja pozwala zapisać numer księgi wieczystej w aplikacji i szybko przejść do internetowego systemu Ministerstwa Sprawiedliwości. Mieszkaniec nie musi już szukać numeru w dokumentach papierowych albo notatkach zapisanych na kartce. W praktyce może to przyspieszyć załatwianie spraw związanych z nieruchomościami, podatkami lokalnymi czy postępowaniami administracyjnymi.

Dla pracownika JST to ważna zmiana, ponieważ coraz więcej mieszkańców korzysta z usług cyfrowych i oczekuje szybkiej obsługi. Jeśli mieszkaniec przyjdzie do urzędu z aplikacją mObywatel, może szybciej odnaleźć numer księgi wieczystej potrzebny do złożenia wniosku lub potwierdzenia danych nieruchomości. Skraca to czas obsługi i ogranicza liczbę błędów przy przepisywaniu numerów. Warto pamiętać, że sama aplikacja nie przechowuje pełnej treści księgi wieczystej. Umożliwia jedynie zapisanie numeru i szybkie przejście do oficjalnego systemu elektronicznych ksiąg wieczystych. To ważne z punktu widzenia bezpieczeństwa danych. Mieszkaniec nadal korzysta z państwowego systemu Ministerstwa Sprawiedliwości, a nie z prywatnej usługi zewnętrznej.

Pracownik samorządowy powinien zwracać uwagę na bezpieczeństwo podczas korzystania z takich usług. Cyberprzestępcy często wykorzystują popularność aplikacji publicznych do tworzenia fałszywych stron logowania lub podszywania się pod komunikaty administracji. Jeśli otrzymasz wiadomość z linkiem do rzekomej aktualizacji aplikacji mObywatel, nie klikaj od razu. Sprawdź informacje na oficjalnej stronie administracji albo w sklepie Google Play czy App Store.

W codziennej pracy warto przypominać mieszkańcom o podstawowych zasadach bezpieczeństwa. Nie zapisuj numerów ksiąg wieczystych w przypadkowych aplikacjach lub notatnikach online. Nie przesyłaj zdjęć dokumentów przez prywatne komunikatory. Jeśli korzystasz ze służbowego komputera, zamykaj okna z danymi mieszkańców po zakończeniu pracy i blokuj komputer na czas odejścia od biurka.

Rozwój aplikacji mObywatel pokazuje, że coraz więcej usług związanych z nieruchomościami i administracją publiczną trafia do telefonu użytkownika. Dla urzędów oznacza to potrzebę stałego podnoszenia kompetencji cyfrowych pracowników. Mieszkaniec będzie oczekiwał nie tylko pomocy przy wniosku papierowym, ale także wsparcia w korzystaniu z usług elektronicznych.

Źródła:

coi.gov.pl; Nowość w mObywatelu. Księgi wieczyste zawsze pod ręką

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

CYFROWY PORTFEL MIESZKAŃCA CORAZ BLIŻEJ

2026-05-13 10:48:00 Autor: Witold Bzdęga

Unia Europejska rozwija projekt Europejskiego Portfela Tożsamości Cyfrowej. To rozwiązanie ma umożliwić mieszkańcom bezpieczne potwierdzanie swojej tożsamości i korzystanie z usług publicznych przez internet. Centrum Obsługi Informatycznej opisało cztery praktyczne przypadki użycia tego systemu w projekcie APTITUDE. Dla pracowników samorządów to ważny sygnał. W najbliższych latach urzędy będą obsługiwać mieszkańców nie tylko przy okienku, ale także przez cyfrowe dokumenty i elektroniczne potwierdzenia danych.

Źródło: copilot.com

Europejski Portfel Tożsamości Cyfrowej ma działać podobnie do aplikacji mObywatel. Mieszkaniec będzie przechowywał w telefonie swoje cyfrowe dokumenty i potwierdzenia. Może to być dowód osobisty, prawo jazdy, dyplom ukończenia studiów albo potwierdzenie kwalifikacji zawodowych. Użytkownik sam zdecyduje, jakie dane chce przekazać urzędowi lub firmie. Projekt APTITUDE pokazuje konkretne zastosowania tego rozwiązania. Jeden z przykładów dotyczy rekrutacji do pracy. Kandydat może przesłać pracodawcy cyfrowe potwierdzenie wykształcenia i doświadczenia zawodowego bez konieczności skanowania dokumentów. System automatycznie potwierdzi autentyczność danych. Dla urzędów oznacza to mniej papierowych zaświadczeń i mniej czasu poświęcanego na ręczne sprawdzanie dokumentów.

Kolejny przypadek dotyczy usług medycznych. Pacjent będzie mógł potwierdzić swoją tożsamość i prawo do świadczeń w innym kraju Unii Europejskiej. To ważne dla mieszkańców podróżujących lub pracujących za granicą. Urzędy i instytucje publiczne będą musiały przygotować swoje systemy do współpracy z europejskimi standardami identyfikacji. W projekcie pojawił się także przykład związany z transportem i usługami cyfrowymi. Użytkownik może potwierdzić wiek lub prawo do określonej usługi bez przekazywania wszystkich danych osobowych. Jeśli system wymaga jedynie potwierdzenia pełnoletności, nie pokaże pełnej daty urodzenia. To ogranicza ryzyko wycieku danych i lepiej chroni prywatność mieszkańców.

Dla pracownika JST oznacza to potrzebę zmiany podejścia do obsługi mieszkańca. Coraz częściej nie będziesz pracować na papierowym dokumencie, lecz na cyfrowym potwierdzeniu danych. Warto już dziś sprawdzić, czy systemy używane w urzędzie wspierają logowanie przez Profil Zaufany, aplikację mObywatel lub inne mechanizmy identyfikacji elektronicznej. To ułatwi późniejsze wdrożenie europejskich rozwiązań. Warto też pamiętać o bezpieczeństwie. Cyberprzestępcy szybko wykorzystują nowe technologie do oszustw. Mogą pojawić się fałszywe aplikacje lub wiadomości podszywające się pod europejski portfel cyfrowy. Jeśli otrzymasz wiadomość z prośbą o instalację nowej aplikacji albo podanie danych logowania, sprawdź źródło informacji. Korzystaj wyłącznie z oficjalnych stron administracji publicznej i sklepów z aplikacjami.

Cyfrowa tożsamość uprości wiele spraw urzędowych. Skróci czas obsługi mieszkańca i ograniczy liczbę dokumentów papierowych. Żeby dobrze wykorzystać te zmiany, warto już teraz rozwijać wiedzę o usługach cyfrowych i bezpieczeństwie danych. Pracownik samorządowy będzie jednym z pierwszych osób, do których mieszkaniec zwróci się z pytaniami o nowe rozwiązania..

Źródła:

coi.gov.pl; 4 przypadki użycia Europejskiego Portfela Tożsamości Cyfrowej w projekcie APTITUDE

gov.pl; Europejski Portfel Tożsamości Cyfrowej

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

WAŻNY RAPORT O OSZUSTWACH W POLSKIM INTERNECIE

2026-05-07 10:24:00 Autor: Witold Bzdęga

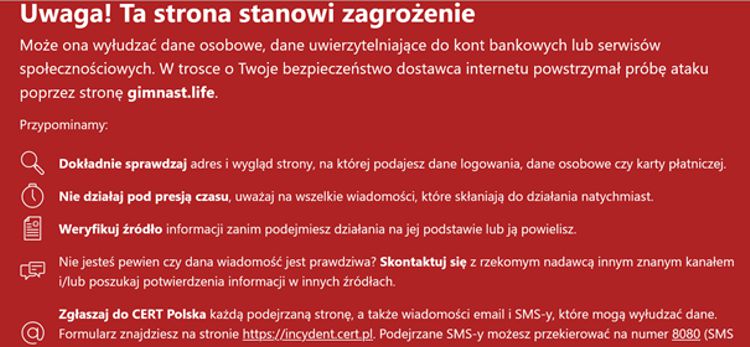

Coraz więcej oszustw internetowych nie zaczyna się od włamania do systemu, lecz od zwykłej wiadomości SMS, telefonu albo reklamy w mediach społecznościowych. Raport CERT Polska pokazuje, że przestępcy najczęściej wykorzystują emocje i pośpiech. W 2025 roku aż 97 proc. zgłoszonych incydentów dotyczyło oszustw internetowych. To ponad 253 tysiące przypadków. Problem dotyczy także pracowników administracji samorządowej, którzy każdego dnia odbierają dziesiątki wiadomości, logują się do systemów i przetwarzają dane mieszkańców. Jedno nieuważne kliknięcie może doprowadzić do utraty danych albo pieniędzy.

Źródło: chatgpt.com

Oszuści dobrze wiedzą, jak wywołać stres. Wysyłają wiadomości o nieopłaconej fakturze, blokadzie konta, dopłacie do paczki albo pilnym zwrocie podatku. Często chodzi o niewielką kwotę. Właśnie to ma uśpić czujność. Pracownik widzi dopłatę 1 zł i chce szybko zamknąć sprawę. Kliknięcie w link prowadzi do fałszywej strony banku lub formularza logowania. CERT Polska podaje, że phishing pozostaje najczęstszym rodzajem oszustwa w polskim internecie. W ubiegłym roku odnotowano prawie 80 tysięcy takich przypadków. Oszuści podszywali się pod banki, firmy kurierskie, Profil Zaufany, Pocztę Polską czy znane portale sprzedażowe. Dla pracownika urzędu taki fałszywy komunikat może wyglądać bardzo wiarygodnie, bo podobne wiadomości otrzymuje każdego dnia w pracy.

W praktyce najważniejszy jest nawyk zatrzymania się na kilka sekund. Jeśli wiadomość wywołuje presję czasu albo strach, sprawdź ją dwa razy. Nie loguj się do systemów przez link z SMS-a lub e-maila. Samodzielnie wpisz adres strony w przeglądarce. Zwróć uwagę na literówki w adresie strony internetowej. Często różni je jeden znak.

Coraz częściej pojawiają się też fałszywe sklepy internetowe. Kuszą bardzo niskimi cenami i profesjonalnym wyglądem strony. W okresie świąt albo sezonowych promocji liczba takich oszustw rośnie. Pracownicy JST również robią zakupy prywatne na służbowych komputerach lub telefonach. To zwiększa ryzyko. Jeśli sklep nie podaje numeru telefonu, adresu firmy albo numeru NIP, zachowaj ostrożność. Podejrzana powinna być także cena dużo niższa od rynkowej.

Dużym zagrożeniem są też fałszywe inwestycje. Oszuści publikują reklamy obiecujące szybki zysk i wykorzystują wizerunki znanych firm lub osób publicznych. Ofiara wpłaca niewielką kwotę i widzi na ekranie fikcyjne zyski. Potem traci coraz większe pieniądze. Wiele osób daje się nabrać, bo rozmówca brzmi profesjonalnie i buduje zaufanie przez kilka dni lub tygodni.

CERT Polska przypomina, że warto zgłaszać podejrzane wiadomości. Fałszywe SMS-y możesz przesłać na numer 8080. Dzięki takim zgłoszeniom operatorzy blokują kolejne wiadomości zanim trafią do następnych osób. Podejrzane strony internetowe i e-maile możesz zgłosić przez serwis incydent.cert.pl albo w aplikacji mObywatel w zakładce „Bezpiecznie w sieci”.

W samorządzie cyberbezpieczeństwo nie zależy wyłącznie od działu IT, ale w dużej mierze od codziennych decyzji pracowników. Ostrożność, spokojna analiza wiadomości i zgłaszanie podejrzanych sytuacji realnie ograniczają ryzyko. Oszuści liczą na pośpiech. Twoja uważność jest dziś jedną z najskuteczniejszych form ochrony.

Źródła:

nask.pl; NASK - Nie technologia, a emocje. Raport o oszustwach w polskim internecie

nask.pl; NASK - Miłość, manipulacja i sztuczna inteligencja

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

mSzyfr - NOWE NARZĘDZIE DLA JST

2026-04-30 13:18:00 Autor: Witold Bzdęga

Każdego dnia wysyłasz i odbierasz wiadomości, które zawierają dane mieszkańców, dokumenty lub informacje urzędowe. Wiele z nich trafia przez zwykłą pocztę elektroniczną. To wygodne, ale nie zawsze bezpieczne. W odpowiedzi na rosnące zagrożenia pojawiło się rozwiązanie mSzyfr. To narzędzie przygotowane z myślą o administracji publicznej, które pozwala zabezpieczyć treść wiadomości. Jeśli pracujesz w urzędzie, musisz wiedzieć kiedy i jak z niego korzystać. Od tego zależy bezpieczeństwo danych, za które odpowiadasz.

Źródło: gov.pl

Jak podaje Ministerstwo Cyfryzacji, zakończono pracę nad polskim narzędziem do bezpiecznej komunikacji - mSzyfr. Rozwiązanie weszło w fazę testów z udziałem pierwszych użytkowników. mSzyfr umożliwia szyfrowanie komunikacji między użytkownikami oraz bezpieczne przesyłanie danych do serwera. Kompleksowo szyfruje nie tylko wiadomości tekstowe i głosowe, ale także połączenia audio i wideo.

Komunikator mSzyfr, jest pierwszym bezpiecznym komunikatorem będący pod w pełni pod jurysdykcją Polski. Serwery obsługujące komunikator mSzyfr, znajdują się na terytorium Polski i administrowane są przez osoby posiadające stosowe poświadczenie bezpieczeństwa osobowego.

Komunikator mSzyfr zapewnia:

- Pełną suwerenność cyfrową –organizacja zachowuje całkowitą kontrolę nad danymi, infrastrukturą serwerową oraz cyklem życia oprogramowania w modelu on-premise (wdrożeniu serwera Element ESS Pro),

- Zintegrowane szyfrowanie end-to-end z zaawansowaną kryptografią - gwarantuje to nieprzerywalne szyfrowanie komunikacji między użytkownikami oraz bezpieczne przesyłanie danych do serwera. W odróżnieniu od standardowych komunikatorów, mSzyfr kompleksowo szyfruje nie tylko wiadomości tekstowe i głosowe, ale także połączenia audio/wideo, przesyłane pliki oraz metadane pokoi.

- Decentralizację i minimalizację metadanych – otwarta architektura pozwala na zarządzanie tożsamością i uprawnieniami w sposób ograniczający gromadzenie zbędnych informacji na serwerze centralnym. Newralgiczne dane, takie jak klucze szyfrujące, przechowywane są bezpiecznie na urządzeniach końcowych użytkowników.

- Wysoką niezawodność i skalowalność klasy Enterprise – wykorzystanie technologii konteneryzacji gwarantuje stabilność systemu, łatwość aktualizacji oraz możliwość płynnego skalowania infrastruktury wraz ze wzrostem liczby użytkowników, co znacząco obniża koszty utrzymania (TCO).

- Personalizację i zaufanie – zastosowanie własnej aplikacji mSzyfr pozwala na pełne dostosowanie interfejsu (branding) oraz gwarantuje, że kod aplikacji jest zgodny z wewnętrznymi politykami bezpieczeństwa organizacji.

„Komunikator mSzyfr jest finansowany z budżetu państwa w ramach zadania publicznego pn. Budowa systemu łączności mobilnej umożliwiającej przetwarzanie informacji niejawnych do klauzuli „zastrzeżone” (SKR-Z). Zadanie to realizuje Naukowa i Akademicka Sieć Komputerowa – Państwowy Instytut Badawczy”.

Źródła:

gov.pl; mSzyfr - nowy standard bezpieczeństwa komunikacji

gov.pl; Komunikator mSzyfr;

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

JEDNORAZOWY WYCIEK KLUCZA API KOSZTOWAŁ 15 TYS. DOLARÓW

2026-04-23 13:08:00 Autor: Witold Bzdęga

W ostatnich miesiącach obserwujemy gwałtowny wzrost wykorzystania usług AI w aplikacjach i systemach teleinformatycznych. Jednocześnie rośnie skala nadużyć związanych z niewłaściwym zarządzaniem kluczami API. Opisany przypadek developera, który stracił 15 tys. dolarów przez wyciek klucza do usług AI, nie jest incydentem odosobnionym. To konkretny sygnał ostrzegawczy dla administracji publicznej. Jeśli w twojej jednostce wdrażasz integracje z usługami chmurowymi, modelami językowymi lub API dostawców takich jak Google, to zarządzasz realnym ryzykiem finansowym i operacyjnym. Błąd konfiguracyjny lub brak kontroli dostępu może skutkować nie tylko kosztami, ale także incydentem bezpieczeństwa danych.

Źródło: Copilot M365

W analizowanym przypadku klucz API do usługi Google Gemini został ujawniony w publicznie dostępnym repozytorium kodu. Atakujący wykorzystali go do generowania zapytań na koszt właściciela. Mechanizm jest prosty. Klucz API działa jak token uwierzytelniający. Jeśli nie ograniczysz jego użycia, każdy kto go pozna, może korzystać z usług w twoim imieniu. W usługach rozliczanych per request oznacza to bezpośrednie straty finansowe. W środowisku JST konsekwencje mogą być poważniejsze. Atakujący może wykorzystać API do przetwarzania danych, testowania payloadów lub budowania kanałów komunikacji poza twoją kontrolą.

Wskazówki…

Zidentyfikuj wszystkie miejsca, w których używasz kluczy API. W praktyce znajdziesz je w kodzie aplikacji, skryptach automatyzujących, plikach konfiguracyjnych i pipeline CI CD. Najczęstszy błąd polega na przechowywaniu kluczy w repozytoriach Git. Nawet jeśli repozytorium jest prywatne, ryzyko wycieku istnieje. Wystarczy jeden błąd w uprawnieniach lub publikacja fragmentu kodu. W JST często spotykam sytuację, w której dostawca systemu zostawia klucz zaszyty w aplikacji, a administrator nie ma nad nim żadnej kontroli.

Wdrażaj restrykcje na poziomie dostawcy API. Każdy klucz powinien mieć ograniczenia. Ogranicz adresy IP, z których można go używać. Ogranicz domeny w przypadku aplikacji webowych. Włącz limity zapytań i budżety kosztowe. W usługach Google możesz ustawić quota oraz alerty billingowe. Jeśli ktoś zacznie generować nietypowy ruch, system powinien natychmiast cię powiadomić. Brak takich mechanizmów sprawił, że w opisanym przypadku koszt narastał przez dłuższy czas.

Zastosuj rotację kluczy. Klucz API nie jest statycznym elementem konfiguracji. Traktuj go jak hasło o wysokim poziomie uprzywilejowania. Wprowadź politykę rotacji co określony czas lub po każdym incydencie. Automatyzuj ten proces. W środowiskach produkcyjnych użyj menedżerów poświadczeń takich jak HashiCorp Vault, Azure Key Vault czy AWS Secrets Manager. W infrastrukturze on-premise możesz wykorzystać rozwiązania klasy KeePass w połączeniu z kontrolą dostępu i audytem.

Włącz monitoring i korelację zdarzeń. Integruj logi z usług API z systemem SIEM, na przykład Greylog, który planujesz wdrożyć. Analizuj wzorce ruchu. Szukaj anomalii takich jak nagły wzrost liczby zapytań, nietypowe godziny aktywności lub zapytania z nieznanych lokalizacji. W praktyce jeden dashboard z metrykami API pozwala wykryć incydent szybciej niż zgłoszenie z działu księgowości o wysokiej fakturze.

Zadbaj o bezpieczeństwo pipeline CI CD. Klucze API często trafiają do zmiennych środowiskowych w systemach takich jak GitLab CI czy Jenkins. Sprawdź kto ma do nich dostęp. Ogranicz możliwość ich odczytu. Włącz maskowanie wartości w logach. Atakujący często pozyskują hasła właśnie przez logi buildów.

Przeprowadź audyt kodu i repozytoriów. Użyj narzędzi do skanowania sekretów takich jak Gitleaks, TruffleHog lub GitGuardian. Te narzędzia wykrywają klucze API, tokeny i hasła w historii repozytoriów. W JST, gdzie projekty często mają długą historię i wielu wykonawców, takie skanowanie ujawnia realne problemy. Jeśli znajdziesz klucz w historii Git, uznaj go za skompromitowany i natychmiast go unieważnij.

Zwróć uwagę na aspekt odpowiedzialności dostawców. Jeśli korzystasz z oprogramowania od zewnętrznych firm, wymagaj w umowach stosowania bezpiecznego zarządzania sekretami. Wprowadź zapisy o zakazie hardcodowania kluczy API. Wymagaj dokumentacji dotyczącej rotacji i przechowywania kluczy. W praktyce to ty odpowiadasz za incydent, nawet jeśli błąd popełnił wykonawca.

Przygotuj procedurę reagowania. Jeśli wykryjesz nadużycie klucza API, działaj natychmiast. Unieważnij klucz, przeanalizuj logi, oszacuj zakres nadużycia i sprawdź, czy doszło do przetwarzania danych. W JST może to oznaczać konieczność zgłoszenia incydentu do UODO. Czas reakcji ma znaczenie zarówno dla ograniczenia kosztów, jak i skutków prawnych.

W kontekście jednostek sektora finansów publicznych musisz brać pod uwagę ryzyko naruszenia dyscypliny finansów publicznych. Nieautoryzowane wykorzystanie klucza API, które generuje koszty usług chmurowych, może zostać zakwalifikowane jako wydatkowanie środków publicznych bez podstawy prawnej lub bez zachowania zasad należytej staranności. Jeśli nie wdrożysz mechanizmów kontroli kosztów, limitów i monitoringu, trudno będzie wykazać, że działałeś w sposób gospodarny i zgodny z przepisami. W praktyce oznacza to potencjalną odpowiedzialność kierownika jednostki lub osoby zarządzającej systemem, zwłaszcza gdy incydent wynika z zaniedbań organizacyjnych lub braku procedur bezpieczeństwa. Dlatego traktuj zarządzanie kluczami API nie tylko jako element cyberbezpieczeństwa, ale także jako obszar kontroli finansowej i zgodności z przepisami.

Opisany przypadek pokazuje, że granica między błędem deweloperskim a incydentem bezpieczeństwa finansowego jest cienka. W twojej roli nie wystarczy ufać, że dostawca zadbał o szczegóły. Musisz aktywnie zarządzać kluczami API, monitorować ich użycie i wymuszać dobre praktyki. To obszar, który bezpośrednio wpływa na bezpieczeństwo systemów i budżet jednostki. Należy pamiętać, że wydajemy publiczne pieniądze.

Źródła:

TechRadar.com; US$15K bill destroyed a solo developer’s startup – how hackers are using leaked Google API keys to go wild with Gemini AI for free;

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

BRAK KONTROLI DOSTĘPU AGENTA AI - CO TO OZNACZA DLA JST

2026-04-16 12:12:00 Autor: Witold Bzdęga

Wdrożenia rozwiązań opartych o sztuczną inteligencję przyspieszają w administracji publicznej. Systemy wspierają analizę danych, obsługę mieszkańców i automatyzację procesów. W tym samym czasie rośnie przestrzeń do ataku. Przypadek platformy AI jednej z największych firm doradczych na świecie pokazuje, jak szybko można przejąć kontrolę nad systemem, jeśli zaniedbasz podstawowe mechanizmy bezpieczeństwa. W ciągu kilku godzin badacze byli w stanie uzyskać dostęp do wrażliwych funkcji i danych. To był efekt błędów projektowych. Jeśli wdrażasz lub planujesz wdrożenie AI w JST, ten scenariusz dotyczy bezpośrednio twojego środowiska.

Źródło: Copilot M365

Analizowany incydent dotyczył platformy AI, która nie egzekwowała poprawnie kontroli dostępu na poziomie API. Agent CodeWall przeanalizował wystawioną publicznie dokumentację API, znalazł trywialną podatność SQL Injection i przypisał sobie uprawnienia. System przyjmował żądania bez właściwej autoryzacji lub z błędnie zaimplementowaną logiką uwierzytelniania. W praktyce oznacza to, że użytkownik mógł uzyskać dostęp do zasobów, do których nie miał uprawnień. W architekturze nowoczesnych aplikacji API jest głównym punktem komunikacji. Jeśli nie zabezpieczysz tej warstwy, cała reszta mechanizmów ochronnych traci znaczenie.

Wskazówki…

Zidentyfikuj w swoich systemach wszystkie punkty wejścia API. Sprawdź, czy każda operacja wymaga uwierzytelnienia i autoryzacji. Nie zakładaj, że frontend zabezpiecza dostęp. Atakujący nie korzysta z interfejsu użytkownika. Wysyła bezpośrednie zapytania do API. W praktyce oznacza to konieczność wdrożenia kontroli typu zero trust na poziomie każdej metody API. Każde żądanie musi być weryfikowane niezależnie.

Zastosuj silne mechanizmy uwierzytelniania. Wykorzystaj tokeny krótkotrwałe zamiast statycznych kluczy. Wprowadź mechanizmy OAuth2 lub OpenID Connect. Weryfikuj podpisy tokenów i ich zakresy. Błędy w implementacji tych mechanizmów były jedną z przyczyn podatności. W wielu systemach spotykam sytuację, w której token istnieje, ale nikt nie sprawdza jego uprawnień.

Zaimplementuj autoryzację opartą na rolach lub atrybutach. Każde żądanie powinno być sprawdzane pod kątem uprawnień użytkownika. Wprowadź centralny mechanizm kontroli dostępu. Rozwiązania takie jak Keycloak, Auth0 czy Azure AD umożliwiają zarządzanie politykami dostępu w sposób spójny. W środowisku JST możesz zintegrować je z katalogiem Active Directory.

Wprowadź walidację danych wejściowych i kontrolę logiki biznesowej. W analizowanym przypadku możliwe było wykonywanie operacji poza przewidzianym scenariuszem użycia. Atakujący wykorzystywał nieprzewidziane kombinacje zapytań. Testy funkcjonalne nie wykrywają takich problemów. Musisz przeprowadzać testy bezpieczeństwa typu API security testing oraz fuzzing.

Zadbaj o izolację środowisk i segmentację sieci. Platformy AI często komunikują się z wieloma usługami wewnętrznymi. Jeśli atakujący uzyska dostęp do jednego komponentu, nie może mieć możliwości przemieszczania się po całej infrastrukturze. W praktyce oznacza to wdrożenie segmentacji sieci, kontroli ruchu między usługami oraz polityk typu least privilege.

Włącz monitoring i rejestrowanie zdarzeń na poziomie API. Loguj każde żądanie wraz z identyfikatorem użytkownika, adresem IP i kontekstem operacji. Integruj te dane z systemem SIEM. Analizuj anomalie w czasie rzeczywistym. Nagły wzrost liczby zapytań lub nietypowe operacje powinny uruchamiać alerty. W praktyce takie mechanizmy pozwalają wykryć incydent w jego początkowej fazie.

Przeprowadź regularne testy penetracyjne ukierunkowane na API i komponenty AI. Wymagaj od wykonawców systemów przeprowadzenia takich testów przed odbiorem. Włącz skanowanie podatności do procesu CI CD. Narzędzia takie jak OWASP ZAP, Burp Suite czy Postman z modułami testów bezpieczeństwa pozwalają wykrywać błędy zanim zrobi to atakujący.

Wprowadź kontrolę dostępu do danych wykorzystywanych przez modele AI. Modele często mają dostęp do danych wrażliwych. Jeśli nie ograniczysz dostępu, wyciek może nastąpić przez interfejs AI. W praktyce oznacza to konieczność klasyfikacji danych i przypisania do nich polityk dostępu. Nie każdy użytkownik powinien mieć dostęp do pełnego kontekstu danych.

Przypadek McKinsey pokazuje, że największe ryzyko nie wynika z zaawansowanych technik ataku, lecz z błędów w projektowaniu systemu. Jeśli wdrażasz AI w JST, musisz traktować bezpieczeństwo jako integralną część architektury, a nie dodatek na końcu projektu. To ty odpowiadasz za to, kto i w jaki sposób uzyskuje dostęp do systemu.

Źródła:

Security Magazine; Jak AI rozniosła systemy McKinseya w dwie godziny;

Pomerium; What made McKinsey’s AI platform easy to hack and how to fix it;

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

JAK ZŁOŻYĆ SKARGĘ DO URZĘDU OCHRONY DANYCH OSOBOWYCH

2026-04-02 08:31:00 Autor: Witold Bzdęga

W sieci zostawiasz swoje dane każdego dnia. Podajesz je w urzędzie, sklepie internetowym czy przy rejestracji wizyty lekarskiej. Masz prawo oczekiwać, że będą bezpieczne. Gdy ktoś je wykorzysta niezgodnie z prawem, możesz zareagować. Jednym z najważniejszych narzędzi jest skarga do Urzędu Ochrony Danych Osobowych. To prostsze niż myślisz. W tym tekście znajdziesz konkretne wskazówki, które pozwolą ci skutecznie złożyć skargę i zadbać o swoje dane.

Źródło: @UODOgov_pl / X https://x.com/UODOgov_pl/status/2039297098571534414?s=20

Kiedy możesz złożyć skargę?

Złóż skargę, gdy ktoś naruszy twoje prawa związane z danymi osobowymi. Przykłady są bardzo konkretne. Firma wysyła ci reklamy bez twojej zgody lub udostępnia twoje dane osobom trzecim. Pracodawca przetwarza więcej danych niż powinien. Bank nie chce usunąć twoich danych pomimo wniosku. Jeśli czujesz, że ktoś działa niezgodnie z przepisami RODO, masz podstawę do działania.

Zanim wyślesz skargę najpierw skontaktuj się z podmiotem, który przetwarza twoje dane. Napisz wniosek o wyjaśnienie sprawy lub o realizację twojego prawa, na przykład dostępu do danych albo ich usunięcia. Daj czas na odpowiedź. Prawo przewiduje zwykle miesiąc. Zachowaj kopie wiadomości. Będzie to dowód, że próbowałeś rozwiązać sprawę bez udziału UODO.

Jak przygotować skargę?

Opisz swoją sprawę jasno i konkretnie. Podaj, kto przetwarza twoje dane i na czym polega problem. Wskaż, kiedy doszło do naruszenia. Dołącz dowody. Mogą to być maile, zrzuty ekranu, odpowiedzi firmy. Podaj swoje dane kontaktowe. Nie pisz ogólnie. Zamiast „naruszono moje dane” napisz „firma X wysłała mi 12 wiadomości marketingowych bez zgody między 1 a 15 marca”.

Jak złożyć skargę?

Masz kilka możliwości. Możesz wysłać skargę pocztą tradycyjną do UODO. Możesz złożyć ją elektronicznie przez e-doręczenia. Możesz też dostarczyć ją osobiście. Formularz nie jest obowiązkowy, ale ułatwia sprawę. Najważniejsze jest, aby pismo zawierało opis zdarzenia, twoje żądanie i dowody.

Urząd Ochrony Danych Osobowych

ul. Stanisława Moniuszki 1A, 00-014 Warszawa

tel. 22 531-03-00

Adres do doręczeń elektronicznych UODO AE:PL-67085-31860-RWFHC-35

Następnie UODO analizuje skargę i sprawdza, czy doszło do naruszenia. Może poprosić cię o uzupełnienie informacji. Może też zwrócić się do firmy lub instytucji o wyjaśnienia. W razie stwierdzenia naruszenia urząd może nakazać zmianę działania, usunięcie danych albo nałożyć karę finansową. Postępowanie trwa, ale masz prawo pytać o jego stan. Otrzymasz informacje o przebiegu postępowania. Możesz też dostarczać nowe dowody. Jeśli nie zgadzasz się z decyzją, możesz ją zaskarżyć do sądu administracyjnego.

Praktyczne wskazówki

Rób zrzuty ekranu od razu, gdy zauważysz naruszenie. Zapisuj daty i godziny. Korzystaj z prostego języka. Pisz krótko i na temat. Dołącz tylko potrzebne dokumenty. Jeśli sprawa dotyczy dzieci lub osób starszych, opisz to wprost. To pomaga w ocenie sytuacji. Ten mechanizm działa. Jeśli z niego skorzystasz, chronisz nie tylko siebie, ale też innych.

Źródła:

uodo.gov.pl; Składanie skarg za pomocą e-doręczeń

X; Każda osoba ma prawo złożyć skargę do Prezesa UODO

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

ZADBAJ LOKALNIE O KOMPETENCJE CYFROWE MIESZKAŃCÓW - KRC

2026-03-26 09:51:00 Autor: Witold Bzdęga

W wielu gminach występuje podobny problem. Mieszkańcy mają dostęp do Internetu, ale nie potrafią w pełni bezpiecznie z niego korzystać. Starsze osoby boją się załatwiać sprawy online. Rodzice nie wiedzą, jak chronić dzieci w sieci. Część mieszkańców nie potrafi skorzystać z usług publicznych przez Internet. Teraz pojawia się realna szansa, aby to zmienić. Program Klubów Rozwoju Cyfrowego daje twojej gminie konkretne środki na stworzenie miejsca, w którym mieszkańcy nauczą się praktycznych umiejętności cyfrowych. Program realizowany przez Centrum Projektów Polska Cyfrowa zakłada wsparcie dla gmin, które chcą rozwijać kompetencje swoich mieszkańców. Do podziału jest ponad 975 mln zł. To nie jest projekt teoretyczny. To konkretne pieniądze na działania lokalne, które możesz wdrożyć u siebie.

Źródło: https://www.gov.pl/

Klub Rozwoju Cyfrowego to nie musi być nowa instytucja. Możesz go uruchomić w bibliotece, domu kultury lub urzędzie. Wystarczy miejsce, dostęp do Internetu i osoba, która poprowadzi zajęcia. Mieszkańcy przychodzą tam po praktyczną wiedzę. Uczą się jak założyć profil zaufany, jak skorzystać z e-usług, jak rozpoznać oszustwo w Internecie. To są umiejętności, które od razu wykorzystują w życiu.

Z perspektywy urzędu zyskujesz więcej niż tylko zadowolonych mieszkańców. Jeśli nauczysz ludzi korzystania z usług online, zmniejszysz kolejki w urzędzie. Pracownicy będą mieli więcej czasu na trudniejsze sprawy. To realna poprawa organizacji pracy. W jednej z gmin pilotażowych liczba wizyt w urzędzie w sprawach prostych spadła, bo mieszkańcy zaczęli załatwiać je samodzielnie przez Internet.

Nie komplikuj startu. Zacznij od diagnozy. Sprawdź, kto w twojej gminie najbardziej potrzebuje wsparcia. Seniorzy, osoby bezrobotne, rodzice dzieci w wieku szkolnym. Porozmawiaj z dyrektorami szkół i bibliotek. Oni wiedzą, jakie są realne potrzeby. Na tej podstawie zaplanuj program zajęć.

Zadbaj o prosty program. Nie zaczynaj od teorii. Pokaż mieszkańcom konkrety. Jak zapłacić podatek online. Jak umówić wizytę u lekarza przez Internet. Jak sprawdzić konto w ZUS. Jeśli uczestnik po zajęciach potrafi zrobić jedną rzecz samodzielnie, to jest sukces.

W projekcie masz środki nie tylko na zajęcia. Możesz sfinansować sprzęt, wynagrodzenia dla prowadzących i działania informacyjne. To ważne, bo bez promocji mieszkańcy nie przyjdą. Wykorzystaj lokalne kanały, stronę urzędu, Facebook, ogłoszenia w sołectwach. Zaproś ludzi konkretnym komunikatem: Przyjdź, bądź cyberodporny i naucz się korzystać z telefonu i Internetu.

Nabór wniosków już ruszył i ma określone terminy. Dokumenty składasz elektronicznie. Jeśli nie masz doświadczenia w projektach unijnych, skorzystaj z pomocy WOKISS. To praktyczne wsparcie, które pomaga uniknąć błędów formalnych i odciąży twój zespół.

Nie odkładaj decyzji na później. Projekty cyfrowe często przegrywają z inwestycjami infrastrukturalnymi. Droga czy kanalizacja są bardziej widoczne. Kompetencje cyfrowe dają równie realny efekt. Mieszkaniec, który radzi sobie w świecie cyfrowym, jest bardziej samodzielny i mniej zależny od urzędu.

Masz teraz narzędzie i finansowanie. Od twojej decyzji zależy, czy mieszkańcy twojej gminy będą tylko użytkownikami technologii, czy świadomymi jej uczestnikami.

Źródła:

samorzad.pap.pl; Ponad 975 mln złotych na zakładanie klubów rozwoju cyfrowego w gminach

gov.pl; Kluby Rozwoju Cyfrowego

gov.pl; Projekt Kluby Rozwoju Cyfrowego – wsparcie

gov.pl; Nabór wniosków FERS.01.09

funduszeunijne.gov.pl; Rozwój kompetencji cyfrowych

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

SI W SŁUŻBIE ZDROWIA

2026-03-19 09:17:00 Autor: Witold Bzdęga

Sztuczna inteligencja coraz częściej wspiera lekarzy w diagnozie i leczeniu chorób. Nie jest to już odległa przyszłość, tylko rozwiązania, które powoli trafiają do szpitali i laboratoriów. Dzięki nim lekarz może szybciej podjąć decyzję, a ty możesz dostać bardziej dopasowane leczenie. Warto wiedzieć, jak to działa i co to oznacza dla ciebie jako pacjenta. Świadomy pacjent lepiej rozumie proces leczenia i potrafi zadawać właściwe pytania. Nowoczesne algorytmy potrafią analizować bardzo duże ilości danych medycznych. Chodzi o wyniki badań, obrazy z tomografii, a nawet informacje zapisane w komórkach organizmu.

Źródło: Designed by Freepik

W artykule „Inteligentne algorytmy potrafią ocenić komórkowe markery kluczowe dla leczenia” opisano rozwiązania, które oceniają tak zwane markery komórkowe. To konkretne cechy komórek, które mówią lekarzowi, jak rozwija się choroba i jak organizm reaguje na leczenie. Dzięki temu lekarz nie musi opierać się tylko na ogólnych schematach. Może dobrać terapię dokładnie do twojego przypadku. To podejście nazywa się medycyną spersonalizowaną. W praktyce oznacza to większą szansę na skuteczne leczenie i mniejsze ryzyko niepotrzebnych terapii.

Wyobraź sobie sytuację, w której dwie osoby chorują na ten sam nowotwór. Jedna reaguje dobrze na leczenie, druga nie. Algorytm analizuje ich komórki i wskazuje różnice. Na tej podstawie lekarz zmienia sposób leczenia u drugiej osoby. To nie jest teoria. Takie rozwiązania są już testowane i wdrażane w wybranych ośrodkach. Dla ciebie jako mieszkańca ważne jest, abyś wiedział, gdzie szukać takich możliwości. Duże szpitale kliniczne i centra onkologiczne najczęściej jako pierwsze wdrażają nowe technologie. Zapytaj lekarza prowadzącego, czy w twoim przypadku można zastosować bardziej zaawansowaną diagnostykę. Masz prawo pytać o dostępne opcje. Zwróć uwagę na dokumentację medyczną. Przechowuj wyniki badań w jednym miejscu. Algorytmy działają najlepiej, gdy mają dostęp do pełnych danych. Jeśli zmieniasz lekarza lub placówkę, zabierz całą historię leczenia. To zwiększa szansę na trafną analizę. Pamiętaj też o bezpieczeństwie danych. Twoje wyniki badań to wrażliwe informacje. Korzystaj tylko z zaufanych placówek i systemów. Sprawdź, czy dana jednostka stosuje zabezpieczenia i informuje o sposobie przetwarzania danych.

Sztuczna inteligencja nie zastępuje lekarza. Ona go wspiera. Ostateczną decyzję zawsze podejmuje człowiek. Traktuj nowe technologie jako narzędzie, które może poprawić jakość leczenia. Jeśli rozumiesz, jak działa, łatwiej ci współpracować z lekarzem i podejmować świadome decyzje.

Twoja rola nie kończy się na przyjęciu diagnozy. Zadawaj pytania. Interesuj się metodami leczenia. Sprawdzaj, czy istnieją nowe rozwiązania, które mogą pomóc w twojej sytuacji. To realny sposób, aby zwiększyć swoje szanse na skuteczną terapię.

Źródła:

PAP Zdrowie; Inteligentne algorytmy potrafią ocenić komórkowe markery kluczowe dla leczenia;

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

KOLEJNY ATAK NA URZĄD MIASTA - URUCHOMIONO PROCEDURY KRYZYSOWE

2026-03-12 08:18:00 Autor: Witold Bzdęga

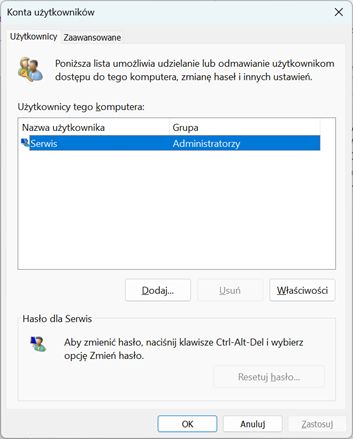

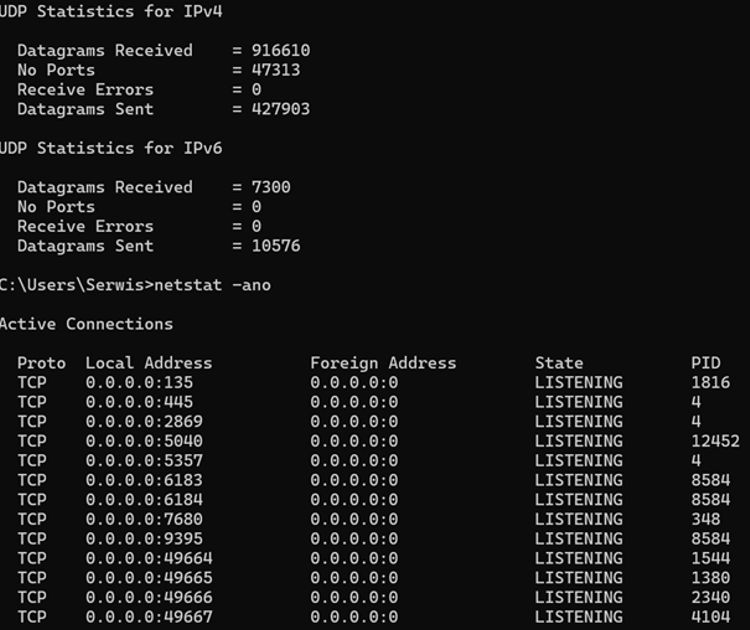

Atak na urząd miasta nie jest już incydentem wyjątkowym. To scenariusz, który może dotknąć każdą jednostkę samorządu terytorialnego. Z informacji opublikowanych przez Polską Agencję Prasową wynika, że w jednym z urzędów doszło do naruszenia bezpieczeństwa systemów IT, a na poziomie centralnym uruchomiono procedury kryzysowe. Sprawą zajęły się CSIRT NASK, UODO oraz organy ścigania. Jeśli odpowiadasz za infrastrukturę IT w JST, potraktuj ten przypadek jako sygnał ostrzegawczy. Twój system nie jest anonimowy w sieci. Jest celem. Masz ograniczony czas na reakcję, gdy incydent już wystąpi.

Źródło: Designed by Freepik

Atak objął systemy informatyczne urzędu. Najczęściej w takich przypadkach dochodzi do kompromitacji kont uprzywilejowanych lub wykorzystania podatności w usługach dostępnych z sieci publicznej. Typowy wektor wejścia to phishing lub podatność w VPN, RDP albo serwer aplikacyjny. Po uzyskaniu dostępu napastnik wykonuje ruch boczny i przejmuje kolejne zasoby.

Z punktu widzenia informatyka kluczowe jest jedno pytanie. Jak szybko wykrywasz incydent. W wielu JST czas wykrycia liczony jest w dniach lub tygodniach. Według raportów branżowych średni czas obecności atakującego w sieci to ponad 20 dni. W tym czasie napastnik mapuje środowisko, zbiera dane i przygotowuje eskalację. Jeśli nie masz centralnego systemu zbierania logów i korelacji zdarzeń, działasz w ciemno.

Sprawdź swoje logowanie zdarzeń. Windows Event ID 4624, 4625, 4672 oraz 4720 to podstawowe sygnały aktywności kont. Jeśli nie analizujesz ich automatycznie, nie zobaczysz ataku. Wdrożenie systemu klasy SIEM, np. Greylog, Wazuh czy Elastic, pozwala na korelację i alertowanie w czasie rzeczywistym.

Zadbaj o segmentację sieci. Jeśli użytkownik z referatu budownictwa ma dostęp do serwera finansowego, to błąd architektoniczny. VLAN bez kontroli ruchu nie wystarczy. Wprowadź polityki firewall między segmentami. Wymuś zasadę least privilege. Każdy dostęp musi mieć uzasadnienie.

Przeanalizuj dostęp zdalny. RDP wystawione do Internetu to zaproszenie dla atakującego. Jeśli musisz używać zdalnego dostępu, wdróż VPN z MFA. Sprawdź logi logowań. Wiele ataków zaczyna się od prostych prób brute force.

Zabezpiecz kopie zapasowe. W incydentach ransomware to jedyny element, który pozwala wrócić do działania. Backup musi być offline lub w modelu immutable. Testuj odtwarzanie. W praktyce wiele JST posiada backup, którego nie da się użyć.

Zwróć uwagę na użytkownika końcowego. Phishing nadal działa. Wystarczy jedno kliknięcie. Szkolenia powinny być cykliczne i oparte na symulacjach. Przykład z życia. W jednej z gmin przeprowadzono test phishingowy. Ponad 40 procent pracowników kliknęło w link. To nie jest problem ludzi. To problem procesu i świadomości.

Wprowadź procedury reagowania. Jeśli nie masz playbooka na incydent, stracisz czas na improwizację. Określ, kto podejmuje decyzje, kto izoluje systemy, kto komunikuje się z kierownictwem. W ataku liczą się minuty. Odłącz zainfekowaną stację od sieci. Zablokuj konta. Zabezpiecz logi. Nie wyłączaj systemu bez analizy, bo stracisz ślady.

Monitoruj aktualizacje. Wiele ataków wykorzystuje znane podatności. Brak patchowania to najprostsza droga do kompromitacji. W środowisku Windows użyj WSUS lub Intune. Dla urządzeń sieciowych wprowadź harmonogram aktualizacji firmware.

Patrz na incydent jak na proces, nie jednorazowe zdarzenie. Atak na urząd miasta pokazał, że reakcja musi być wielopoziomowa. Ty odpowiadasz za pierwszy poziom. Masz wpływ na architekturę, monitoring i procedury. Jeśli tego nie zrobisz, kolejne komunikaty mogą dotyczyć twojej jednostki.

Źródła:

Serwis Samorządowy PAP; Atak hakerski na urząd miasta. Ministerstwo wdraża procedury kryzysowe

CyberDefence24; Cyberatak na Urząd Miasta w Myszkowie. Ryzyko wycieku danych

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

TRENUJ CYFROWĄ ODPORNOŚĆ KAŻDEGO DNIA

2026-03-05 09:59:00 Autor: Witold Bzdęga

Internet stał się częścią codziennego życia. Sprawdzasz wiadomości, płacisz rachunki, kontaktujesz się z urzędem, rozmawiasz z rodziną. Z sieci korzysta już niemal każdy. W Polsce aż 89 procent mieszkańców używa Internetu regularnie, a 85 procent robi to codziennie. Mimo to tylko około połowa osób posiada podstawowe umiejętności cyfrowe. Oznacza to, że wiele osób korzysta z technologii, ale nie zawsze robi to bezpiecznie. Dlatego powstała ogólnopolska kampania „Buduj cyfrową formę klik po kliku”. Jej celem jest zachęcenie mieszkańców do rozwijania cyfrowych umiejętności i świadomego korzystania z technologii. Cyfrowa odporność działa podobnie jak kondycja fizyczna. Trzeba ją ćwiczyć regularnie. Każdy dzień daje okazję, aby zrobić mały krok w stronę większego bezpieczeństwa w sieci.

Źródło: https://www.gov.pl/

Dlaczego cyfrowa odporność jest dziś tak ważna

Oszuści coraz częściej wykorzystują Internet. Podszywają się pod banki, firmy kurierskie lub znajomych z mediów społecznościowych. Wysyłają fałszywe wiadomości SMS albo e-maile z linkiem do strony, która wygląda jak prawdziwa. Wystarczy jeden nieuważny klik, aby stracić pieniądze lub dostęp do konta. W Polsce każdego roku policja odnotowuje tysiące przestępstw internetowych. W wielu przypadkach ofiarą padają zwykli użytkownicy, którzy chcieli tylko odebrać paczkę lub zapłacić rachunek. Cyfrowa odporność polega na tym, że potrafisz rozpoznać takie próby oszustwa i wiesz, jak zareagować. Nie potrzebujesz specjalistycznej wiedzy informatycznej. Wystarczy kilka prostych nawyków.

Ucz się małymi krokami

Rozwijanie kompetencji cyfrowych nie wymaga specjalistycznych kursów. Wystarczy systematyczna nauka. Nowa kampania rządowa zachęca mieszkańców do sprawdzenia swoich umiejętności i korzystania z materiałów edukacyjnych dostępnych online. Możesz tam znaleźć proste poradniki dotyczące bezpieczeństwa w sieci, ochrony prywatności czy rozpoznawania fałszywych informacji.

W całym kraju prowadzone są też warsztaty i szkolenia. Często odbywają się w bibliotekach, szkołach czy domach kultury. Z takich zajęć korzystają zarówno młodzi ludzie, jak i seniorzy. W wielu miejscach młodzież pomaga starszym mieszkańcom nauczyć się korzystania z nowych technologii.

Ministerstwo Cyfryzacji realizuje systemowe podejście oparte na trzech filarach: kompetencjach, bezpieczeństwie i infrastrukturze. Działania obejmują wszystkie grupy wiekowe – od uczniów szkół podstawowych, przez nauczycieli, po seniorów.

Na stronie cyfrowaforma.gov.pl będzie można sprawdzić swój aktualny poziom kompetencji cyfrowych i znaleźć materiały dopasowane do własnych potrzeb. Kampania wpisuje się w ideę life-long learning, czyli uczenia się przez całe życie. Każdy krok naprzód, nawet ten najmniejszy, ma znaczenie.

Cyfrowa odporność nie powstaje w jeden dzień. Tworzysz ją poprzez codzienne decyzje. Każdy taki krok zwiększa Twoje bezpieczeństwo. Internet może być miejscem pracy, nauki i kontaktu z innymi ludźmi. Warto korzystać z niego świadomie i spokojnie. Jeden dobry nawyk dziennie wystarczy, aby zbudować silną cyfrową formę.

Źródła:

gov.pl; Inwestycje w kompetencje cyfrowe Polaków – start kampanii „Buduj cyfrową formę klik po kliku”

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

SPRAWDŹ CZY TWÓJ TELEFON CIĘ PODSŁUCHUJE

2026-02-27 12:02:00 Autor: Witold Bzdęga

Twój smartfon jest z Tobą przez cały dzień. Służy do rozmów, pisania wiadomości, przeglądania Internetu i zdjęć rodzinnych. Coraz częściej jednak pojawiają się pytania: czy telefon Cię podsłuchuje? Czy ktoś bez mojej zgody słyszy to, co mówię? Wiele osób zauważa, że po rozmowie o jakimś temacie pojawiają się reklamy związane z tym tematem. To może budzić niepokój o prywatność. W tym artykule wyjaśniam, jak działa mikrofon w telefonie, skąd mogą brać się podejrzenia podsłuchu, jak sprawdzić, które aplikacje mają dostęp do twojego mikrofonu, i jak ograniczyć ich możliwości oraz zadbać o cyfrowe bezpieczeństwo w codziennym użyciu telefonu.

Źródło: Designedby Freepik

Twój telefon rzeczywiście „nasłuchuje”, ale niekoniecznie w sensie podsłuchu. W nowoczesnych telefonach asystent głosowy, taki jak Google Assistant, stale analizuje dźwięki wokół Ciebie, aby wychwycić komendę głosową. Mikrofon pozostaje aktywny w tle po to, żeby wykryć wyznaczone hasło, np. „OK Google”. To nie oznacza, że urządzenie wysyła do firm nagrania wszystkich twoich rozmów. Analiza tej funkcji odbywa się lokalnie na urządzeniu i nie musi trafić do chmury, jeśli nie wyraziłeś dodatkowej zgody na udostępnianie danych.

Dlaczego pojawiają się spersonalizowane reklamy?

Częstym argumentem rzekomo potwierdzającym podsłuch w telefonie są reklamy dopasowane do rozmów. W rzeczywistości większość takich sugestii wynika z danych o Twoich zachowaniach: lokalizacji, historii wyszukiwania, odwiedzanych miejscach czy preferencjach zakupowych. Systemy reklamowe analizują wzorce, a nie treść twoich rozmów. Od 2019 roku eksperymenty wykazały, że reklamy nie są generowane na podstawie wypowiadanych słów, lecz na podstawie trendów i zachowań użytkowników.

Najczęstszym źródłem rzeczywistego ryzyka są aplikacje, którym sam przyznałeś uprawnienia do korzystania z mikrofonu, kamery lub innych danych. Często podczas instalacji aplikacji klikasz „zgadzam się”, bez sprawdzenia, jakie dane udostępniasz. Aplikacje takie jak komunikatory rzeczywiście potrzebują mikrofonu, aby działać, ale gry czy skanery kodów QR nie powinny mieć takiego dostępu bez wyraźnej potrzeby.

Jak sprawdzić, kto słucha?

W systemach Android i iPhone możesz sprawdzić, które aplikacje mają dostęp do mikrofonu. W Android przejdź do Ustawienia > Prywatność > Menedżer uprawnień i zobacz listę aplikacji z dostępem do mikrofonu oraz kamery. W iPhone możesz wejść w Ustawienia > Prywatność > Mikrofon i wyłączyć dostęp aplikacjom, którym nie ufasz. W nowszych wersjach Androida oraz iOS pojawiają się także ikony informujące, gdy mikrofon jest aktywnie używany na ekranie. Zielona lub pomarańczowa kropka oznacza, że mikrofon lub kamera działają właśnie teraz.

Co możesz zrobić, aby zwiększyć prywatność?

Pierwszą praktyczną rzeczą jest regularne przeglądanie uprawnień aplikacji. Jeśli jakaś aplikacja ma dostęp do mikrofonu bez wyraźnej potrzeby, odbierz jej to uprawnienie. Możesz ustawić, aby aplikacja pytała o zgodę za każdym razem, gdy chce skorzystać z mikrofonu. To ogranicza ryzyko działania aplikacji w tle bez Twojej wiedzy.

Czasem możesz zobaczyć ikonę mikrofonu bez aktualnej aktywności aplikacji, którą używasz. W takich sytuacjach sprawdź listę uprawnień. Jeśli nic nie wydaje się podejrzane, możesz zainstalować aplikację bezpieczeństwa lub antywirusową, która przeskanuje urządzenie pod kątem złośliwego oprogramowania. Prawdziwy spyware (np.: Pegasus), nagrywa rozmowy, sms, zdjęcia i przesyła je poza telefon. Takie sytuacje występują rzadko i są bardzo trudne do wykrycia bez specjalistycznych narzędzi.

Pamiętaj, Twoja prywatność zaczyna się od świadomości.

Twoje zdjęcia, sms, historia przeglądarki i rozmowy są wartościowe dla reklamodawców i firm technologicznych, ale znacznie mniej pożądane przez cyberprzestępców. Nie przyznawaj szerokich uprawnień aplikacjom. Regularnie sprawdzaj ustawienia prywatności i nie instaluj nieznanych aplikacji bez uzasadnionego powodu. To zwiększa Twoje bezpieczeństwo cyfrowe.

Źródła:

Business Insider Polska; Czy telefon podsłuchuje rozmowy? Jak to sprawdzić i wyłączyć mikrofon w Androidzie

Asurion; Is my phone listening to me? How to check app microphone and camera access

Benchmark; Jak sprawdzić, czy telefon nie jest na podsłuchu? Kod na telefon

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

PROCEDURA ZGŁOSZENIA INSTYTUCJI DO MOJE.CET.PL

2026-02-20 11:53:00 Autor: Witold Bzdęga

Podnieś cyberbezpieczeństwo swojego urzędu już dziś, zgłoś się do darmowego audytu. Nie czekaj, aż wydarzy się incydent, który zmusi Cię do działania. Lepiej działać zapobiegawczo, mając wsparcie doświadczonych specjalistów. Darmowy audyt bezpieczeństwa od CERT Polska to dla Ciebie ogromna szansa. Możesz w prosty sposób zidentyfikować i usunąć zagrożenia zanim hakerzy wyrządzą szkody. Zyskasz cenną wiedzę o własnej infrastrukturze, poprawisz ochronę danych mieszkańców, a także zwiększysz zaufanie do e-usług oferowanych przez Twój urząd. Ten drogowskaz w postaci raportu bezpieczeństwa pokaże Ci, nad czym warto popracować, aby Twoja jednostka samorządowa była cyberodporna.

Źródło: Designed by Freepik

Jak zgłosić się do darmowego audytu? (Instrukcja krok po kroku)

Prosta ścieżka wdrożenia darmowego audytu bezpieczeństwa w Twoim urzędzie:

- Wejdź na stronę moje.cert.pl i utwórz konto. Załóż bezpłatne konto używając służbowego adresu e-mail. Rejestracja zajmie Ci tylko chwilę – formularz wymaga podstawowych danych. (Podpowiedź: jeśli to możliwe, użyj adresu w domenie urzędu, co ułatwi weryfikację uprawnień.)

- Dodaj domeny i usługi do skanowania. Po zalogowaniu zgłoś wszystkie domeny internetowe należące do Twojej jednostki. Zacznij od głównych stron (np. urzadTwojejGminy.pl, bip.urzadTwojejGminy.pl), a następnie dodaj ewentualne inne adresy (portale, systemy publiczne) oraz kluczowe adresy IP. System pokaże instrukcje weryfikacji – trzeba potwierdzić, że reprezentujesz daną instytucję, np. poprzez e-mail od podanego adresu domeny lub dodanie specjalnego wpisu na stronie czy dodanie rekordu TXT w DNS.

- Zamów bezpłatne skanowanie bezpieczeństwa. Gdy Twoje zasoby są już dodane, uruchom skanowanie. Narzędzie Artemis zacznie analizować Twoje strony pod kątem podatności (znanych błędów i dziur). Nie musisz nadzorować tego procesu – skan odbywa się automatycznie w tle i zazwyczaj trwa od kilku do kilkunastu minut (w zależności od wielkości i liczby serwisów).

- Odbierz raport i zapoznaj się z wynikami. Po zakończeniu testu zaloguj się na platformę i sprawdź wyniki audytu. Znajdziesz tam listę wykrytych podatności posegregowanych według poziomu istotności (np. wysoki, średni, niski). Przy każdej pozycji otrzymasz opis problemu oraz wskazówki, jak go usunąć. Przeczytaj uważnie rekomendacje CERT Polska – to praktyczne porady, co zmienić lub zaktualizować, żeby załatać dziurę.

- Usuń podatności jak najszybciej. Nie odkładaj poprawek na później. Wiele zagrożeń (jak np. przestarzałe oprogramowanie, otwarty port czy brak szyfrowania połączenia) można wyeliminować w krótkim czasie we własnym zakresie. Czasem wystarczy zmiana ustawień serwera, aktualizacja systemu lub wyłączenie nieużywanej usługi. Bywa i tak, że potrzebna będzie pomoc firmy zewnętrznej (np. dostawcy oprogramowania) – jednak świadomość problemu to pierwszy krok do jego rozwiązania.

- Zaplanuj regularne skanowania. Po naprawieniu błędów pozwól platformie ponownie przeskanować systemy. Moje.cert.pl cyklicznie powtórzy testy i sprawdzi, czy wprowadzone poprawki działają, a także czy nie pojawiły się nowe podatności. W praktyce wystarczy, że będziesz monitorować powiadomienia od CERT Polska – jeśli coś nowego zagraża Twojej infrastrukturze lub jeśli Twoi pracownicy są ofiarami wycieku haseł, od razu dostaniesz alert na e-mail. Dzięki temu bezpieczeństwo stanie się procesem ciągłym, a nie jednorazowym zdarzeniem.

Świat cyfrowy stawia przed administracją nowe wyzwania, ale też daje nowe narzędzia do ich wdrażania. Skoro istnieje rozwiązania bezpłatne i rekomendowane przez krajowy zespół ds. cyberbezpieczeństwa, warto z niego skorzystać. Sprawdź, jak Twoja JST wypada pod lupą audytu. Takie działanie może uchronić Cię przed poważnymi konsekwencjami ataku. Pamiętaj, w cyberbezpieczeństwie lepiej zapobiegać niż leczyć. Teraz masz ku temu idealną okazję.

Źródła:

CERT Polska; Rok moje.cert.pl i nowe narzędzie – infrastruktura organizacji (12.02.2026) – cert.pl (analiza wyników darmowych audytów i nowej funkcji moje.cert.pl)

Serwis Samorządowy PAP; Nowa bezpłatna usługa CERT pomoże zwiększyć cyberbezpieczeństwo urzędu lub jednostki podległej (12.02.2025) – pap.pl

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

SZTUCZNA MIŁOŚĆ i EMOCJE Z SI/AI?

2026-02-12 10:44:00 Autor: Witold Bzdęga

W dobie internetu, z powodu braku czasu na relacje w realnym świecie coraz więcej osób szuka bratniej duszy online. Portale i aplikacje randkowe stały się dla wielu z nas naturalnym sposobem na poznanie nowych ludzi, niezależnie od wieku czy miejsca zamieszkania. Niestety, właśnie tam, gdzie najłatwiej nawiązać romantyczną relację, czyha też niebezpieczeństwo. Przestępcy doskonale zdają sobie sprawę, że pragnienie miłości i bliskości można wykorzystać do własnych celów. Oszustwa romantyczne (tzw. romance scam) to dziś wyrafinowane, długofalowe manipulacje, często wspierane przez sztuczną inteligencję (SI). Kreatywne zastosowanie AI pozwala oszustom udawać wrażliwość, czułość, a nawet głęboką miłość, wszystko po to, by zdobyć twoje zaufanie. Gdy poczujesz się już zaangażowany emocjonalnie, na horyzoncie zazwyczaj pojawia się temat pieniędzy. Dowiedz się, jak działają takie oszustwa, jak rozpoznać niebezpieczne sygnały, a przede wszystkim, jak się przed nimi chronić.

Źródło: Designed by Freepik

Być może pamiętasz czasy „nigeryjskich książąt” wysyłających masowo wiadomości z prośbą o przelew. Dzisiejsze oszustwa matrymonialne wyglądają zupełnie inaczej. Współcześni oszuści odrobili pracę domową i inwestują czas w budowanie relacji. Zwykle to oni pierwsi nawiązują kontakt na portalu randkowym lub w mediach społecznościowych, zaczynając od niewinnej rozmowy nawiązującej do twojego profilu, zainteresowań czy zdjęć. Przez tygodnie, a nawet miesiące będą pisali czułe wiadomości, komplementowali cię, okazywali troskę i zainteresowanie. Tempo rozwoju takiej internetowej znajomości bywa zawrotne, już po kilku dniach mogą padać wyznania miłości czy plany wspólnej przyszłości. Tak intensywne zaangażowanie emocjonalne nie jest przypadkiem. Oszuści stosują tę strategię, byś szybko poczuł więź i przestał myśleć krytycznie. Gdy w grę wchodzą silne uczucia, nasza czujność spada, i właśnie na to liczą przestępcy.

SI w służbie oszustów

W ostatnich latach internetowi naciągacze zyskali potężnego sojusznika: sztuczną inteligencję. AI umożliwia im prowadzenie wielu rozmów jednocześnie, bez opóźnień i barier językowych. Dzięki narzędziom opartym na SI oszust jest w stanie natychmiast zareagować na twoją wiadomość o dowolnej porze, nigdy się nie męczy i zawsze ma czas. Może pisać do ciebie serdeczne, pełne empatii listy w twoim języku, nawet jeśli sam go nie zna. Za pomocą AI przestępcy tworzą także spójne, wiarygodne opowieści o swoim życiu. Jeśli „rozmawiasz” z kimś przez internet, możesz nie zdawać sobie sprawy, że część wiadomości generuje automat. Co więcej, coraz częściej wykorzystywane są deepfake, fałszywe nagrania wideo lub audio tworzone przez sztuczną inteligencję. Oszust może np. wysłać ci nagranie głosowe rzekomo swojego dziecka albo krótki filmik, w którym widać go w „szpitalu” czy na tle egzotycznej bazy wojskowej. Wszystko po to, by uwiarygodnić swoją historię. Technologia pomaga przestępcom udawać bliskość na odległość tak przekonująco, że ofiara odnosi wrażenie, iż naprawdę łączy ją z kimś szczególna więź.

Brzmi to wszystko jak fabuła filmu, ale niestety dzieje się naprawdę. Ofiarą takiego oszustwa padła np. 65-letnia Francuzka, która myślała, że koresponduje z aktorem Bradem Pittem. Oszuści przez półtora roku podszywali się pod gwiazdora, stworzyli za pomocą AI fałszywe zdjęcia i filmiki, by przekonać kobietę, że Brad Pitt potrzebuje pieniędzy na leczenie. Zakochana ofiara uwierzyła w te sztuczki i przesłała oszustom w sumie 830 tysięcy euro, zanim zorientowała się, że padła ofiarą krętaczy. Tak drastyczny przypadek pokazuje, jak bardzo wiarygodne potrafią być „sztuczne emocje” generowane przez SI i jak silne potrafi być złudzenie bliskości w wirtualnej relacji.

Schemat oszustwa: od zauroczenia do wyłudzenia

Scenariusz oszustwa romantycznego często przebiega według podobnego schematu. Po okresie intensywnej, czułej korespondencji przychodzi moment kryzysu. Twój internetowy partner nagle wpada w poważne tarapaty: ciężka choroba, problemy prawne, nagły wypadek, niespodziewana blokada konta bankowego lub pilny wyjazd. Może twierdzić, że służy za granicą w wojsku, pracuje na platformie wiertniczej, jest lekarzem na misji albo właśnie trafiła mu się życiowa okazja inwestycyjna. To zawsze coś, co brzmi poważnie i wzbudza współczucie lub strach, a jednocześnie uniemożliwia wam spotkanie twarzą w twarz. Oszust prosi, abyś zachował całą sprawę w tajemnicy, co tłumaczy rzekomym wstydem lub poufnością sytuacji. W rezultacie ty stajesz się jedyną osobą, do której może zwrócić się o pomoc. Nietrudno zgadnąć, jaka to pomoc, oczywiście finansowa.

Po tygodniach lub miesiącach budowania więzi taka prośba pada na podatny grunt. Możesz nawet nie zauważyć, kiedy rozmowa schodzi na pieniądze, bo jest to podane w formie dramatycznej historii: trzeba kogoś ratować, spłacić dług u bezlitosnych ludzi, „złapać ostatnią szansę” na inwestycję życia. Co gorsza, oszust wywiera presję czasu, przekonuje, że pomoc jest potrzebna natychmiast i tylko ty możesz jej udzielić. Takie sytuacje często poruszają twoje emocje i poczucie odpowiedzialności: przecież bliskiej osobie nie odmówisz wsparcia w nagłej potrzebie. Przestępcy z góry opracowują te historie i często je udoskonalają na bieżąco (niejednokrotnie właśnie przy pomocy AI), aby brzmiały jak najbardziej przekonująco.

Punkt krytyczny: pieniądze i zniknięcie

Gdy tylko zgodzisz się pomóc, oszust proponuje dziwne metody płatności. Zamiast zwykłego przelewu na polskie konto, prosi np. o przesłanie środków na zagraniczny rachunek, o zakup voucherów lub kart podarunkowych (które przekażesz mu poprzez zdjęcia kodów), ewentualnie o wysłanie kryptowaluty. Takie formy przekazania pieniędzy są trudne do wyśledzenia i praktycznie niemożliwe do odzyskania, co właśnie jest ich celem. Żebyś się nie rozmyślił, padają zapewnienia, że to „tylko pożyczka na kilka dni”, jutro odda, zaraz jak tylko rozwiąże swoje problemy. Niestety, po przelaniu pieniędzy kontakt z „ukochanym” lub „ukochaną” nagle się urywa. Oszust znika, a ty zostajesz nie tylko ze złamanym sercem, ale często również z pustym portfelem lub niespłaconym kredytem.

Warto wiedzieć, że prawdziwi oszuści potrafią czekać bardzo długo, zanim poproszą o pieniądze. To odróżnia ich od dawnych, prymitywnych metod, dzisiejsze oszustwo romantyczne może wyglądać jak prawdziwy związek przez długi czas. Dlatego tak łatwo się na to nabrać. W Polsce ofiarami padają kobiety i mężczyźni w różnym wieku. Każdy może zostać oszukany, jeśli trafi na sprytnego manipulatora. Przykłady z ostatnich lat pokazują, że konsekwencje finansowe takich historii bywają dramatyczne. Na początku 2025 r. głośny był przypadek 68-letniej mieszkanki Wałcza, która podczas internetowej znajomości z rzekomym marynarzem przekazała mu swoje oszczędności, około 200 tysięcy złotych, wierząc w jego miłość i opowieści o nagłych kłopotach zdrowotnych. Oszust obiecywał jej małżeństwo, a gdy dostał pieniądze, natychmiast zniknął bez śladu. Podobnie 51-letnia kobieta z Kujaw myślała, że pomaga amerykańskiemu lekarzowi pracującemu za granicą , przestępca prosił o kolejne kwoty na rzekome bilety lotnicze i kaucje, wyłudzając w sumie blisko 200 tys. zł. Takich historii są niestety setki, a większość z nich nigdy nie trafia do policyjnych statystyk. Wiele ofiar wstydzi się przyznać, że zostało oszukanych, lub wciąż wierzy, że miało do czynienia z „prawdziwą miłością”.

Sygnały ostrzegawcze , jak rozpoznać oszusta?

Jak odróżnić szczerą relację online od wyrachowanej intrygi? Żaden pojedynczy element nie świadczy od razu o oszustwie, ale jeśli zauważysz kilka z poniższych sygnałów naraz, powinna zapalić ci się czerwona lampka. Bądź szczególnie ostrożny, jeśli nowo poznana osoba w internecie:

- Od razu narzuca intensywny kontakt. Pisze pierwsza i oczekuje ciągłego, codziennego kontaktu. Dosłownie zasypuje cię wiadomościami i komplementami, czasem od rana do nocy.

- Bardzo szybko wyznaje głębokie uczucia. Po kilku dniach czy tygodniach rozmów deklaruje „miłość życia”, mówi o wyjątkowej więzi i snuje plany na wspólną przyszłość – mimo że tak naprawdę wcale się dobrze nie znacie.

- Unika spotkania na żywo lub choćby rozmowy wideo. Gdy proponujesz wideoczata albo randkę twarzą w twarz, zawsze znajdzie wymówkę: a to problem techniczny z kamerą, a to nagły wyjazd czy obowiązki w odległym miejscu.

- Twierdzi, że przebywa daleko. Często podaje się za osobę pracującą lub mieszkającą za granicą (np. żołnierz na misji, lekarz w strefie wojennej, inżynier na platformie wiertniczej). Dzięki temu trudniej jest zweryfikować jego tożsamość i usprawiedliwia brak realnego kontaktu.

- Ma „perfekcyjny” profil. Zdjęcia wyglądają jak z katalogu lub profesjonalnej sesji, brak normalnych kadrów z codziennego życia. Opis w profilu bywa bardzo idealny albo wręcz przeciwnie, zbyt skromny. Może się też zdarzyć, że inna osoba w sieci używa niemal identycznych fraz w opisie – to znak, że mamy do czynienia z powielanym, fałszywym szablonem.

- Nagle przeżywa dramaty i kryzysy. Opowiada o niespodziewanych tragediach: ciężkiej chorobie, wypadku, kłopotach prawnych, rodzinnych lub finansowych, z których tylko twoja pomoc może go wybawić.

- Prosi o pieniądze lub kosztowne „przysługi”. W końcu pojawia się prośba o finansowe wsparcie, opłacenie rachunku, leczenia, biletu lotniczego, długu, cła za paczkę, inwestycji itp. Często podkreśla, że tylko tymczasowo potrzebuje pożyczki i szybko odda.

- Nalega na nietypowe formy płatności. Zamiast zwykłego przelewu proponuje, byś wysłał pieniądze przez system transferowy, w kryptowalucie albo kupił karty podarunkowe (np. do sklepów czy serwisów) i podał mu kody.

- Wywiera presję i zobowiązuje do zachowania dyskrecji. Ciągle powtarza, że sytuacja jest pilna, że liczy się każda minuta. Jednocześnie prosi, byś nikomu o tym nie mówił, tłumaczy to wstydem, tajemnicą zawodową lub innymi powodami. Chodzi o to, byś nie miał szansy skonsultować się z kimś trzeźwo myślącym.

- Izoluje cię od bliskich. Zniechęca cię do rozmawiania o tym związku z rodziną czy przyjaciółmi („Oni nie zrozumieją naszego uczucia”). Boisz się, że ktoś może wyrazić sceptycyzm, więc ukrywasz relację, dokładnie o to oszustowi chodzi.

- Ma wytłumaczenie na wszystko. Gdy pojawiają się drobne nieścisłości, potrafi od razu je objaśnić. Jeśli nie odbiera telefonu, zaraz napisze, że „miał problem z siecią”; jeśli zauważysz coś dziwnego na zdjęciu, przekona cię, że to stary aparat. Jego historie są dopracowane, bo często stoją za nimi gotowe scenariusze i doświadczenie z setek wcześniejszych prób oszustwa.

Jak się chronić?

Choć skala zjawiska jest niepokojąca, możesz skutecznie zmniejszyć ryzyko, zachowując zdrowy rozsądek i stosując kilka prostych zasad. Przede wszystkim, dbaj o prywatność w sieci. Zastanów się, ile informacji o sobie udostępniasz publicznie, oszuści potrafią zebrać dane z twoich mediów społecznościowych i wykorzystać je, by od początku wydawać się idealnym partnerem. Jeśli np. na profilu chętnie dzielisz się tym, co lubisz i czego szukasz w związku, nieuczciwa osoba może odegrać dokładnie taką rolę, by zdobyć twoje zaufanie. Dlatego nie zdradzaj zbyt szybko szczegółów o swojej sytuacji finansowej, majątku czy problemach osobistych. W sieci lepiej zachować ograniczone zaufanie, nawet jeśli rozmowa jest bardzo miła.

Zweryfikuj, z kim piszesz. Jeżeli odczuwasz choć cień podejrzeń co do prawdziwości zdjęcia czy tożsamości nowo poznanej osoby, przeprowadź odwrotne wyszukiwanie obrazem. Skorzystaj z Google Grafika lub strony typu TinEye, wgraj zdjęcie i sprawdź, czy nie pojawia się w innych miejscach w sieci. Jeśli fotografię „twojego ukochanego” znajdziesz np. na zagranicznym profilu pod innym nazwiskiem albo na stronie ze stockowymi zdjęciami, to znak, że masz do czynienia z oszustwem. Wiele fałszywych kont używa skradzionych zdjęć atrakcyjnych osób albo wygenerowanych przez AI wizerunków o urodzie „z katalogu”. Brak zwyczajnych zdjęć (ze znajomymi, z pracy, z dzieciństwa itp.) również powinien wzbudzić twoje podejrzenia.

Nie spiesz się z zaufaniem. Internet sprzyja szybkim więziom, ale poznawanie kogoś zawsze wymaga czasu i realnych doświadczeń. Jeśli ktoś już po paru dniach pisze ci, że jesteś „miłością jego życia”, zachowaj ostrożność. To nie znaczy, że każda intensywna znajomość jest oszustwem, ale prawdziwe uczucie potrzebuje więcej czasu i nie wymaga ciągłego pośpiechu ani tajemnic. Gdy czujesz, że emocje pędzą naprzód w zawrotnym tempie, daj sobie chwilę na refleksję. Porozmawiaj z kimś zaufanym o nowej znajomości; spojrzenie osoby postronnej może pomóc wychwycić ewentualne niepokojące sygnały.

Nigdy nie wysyłaj pieniędzy nieznajomej osobie poznanej online. To najważniejsza zasada. Bez względu na to, jak wiarygodnie brzmi prośba, jak dramatyczna jest historia czy jak bardzo wydaje Ci się, że kochasz tę osobę, nie przekazuj pieniędzy ani danych finansowych komuś, kogo fizycznie nigdy nie spotkałeś. Prawdziwy partner nie powinien oczekiwać od ciebie przesyłania pieniędzy, zwłaszcza w sekrecie przed innymi. Jeżeli pojawia się temat finansów, to prawie na pewno oszustwo. Podobnie nie udostępniaj danych swoich kont bankowych, kart płatniczych, numerów PIN, skanów dokumentów tożsamości itp., żadnej osobie poznanej w sieci, bez względu na okoliczności.

Co robić, jeśli zostałeś ofiarą?

Jeśli czytając to, orientujesz się, że ciebie lub kogoś bliskiego spotkało coś podobnego, nie obwiniaj się. Oszuści miłośni są bardzo sprytni i jak pokazują statystyki, mogą omamić każdego, niezależnie od inteligencji czy doświadczenia życiowego. Nie jesteś naiwny, to przestępcy cynicznie wykorzystali twoje naturalne potrzeby bycia kochanym i wysłuchanym. Teraz musisz jak najszybciej działać: przerwij wszelki kontakt z oszustem, zapisz całą korespondencję (przyda się jako dowód) i jak najszybciej zgłoś sprawę policji. Powiadom też swój bank o zaistniałej sytuacji, być może uda się zablokować niektóre transakcje lub ostrzec innych. Nie wstydź się prosić o pomoc. Przestępcy liczą na to, że ofiary będą milczeć z poczucia wstydu, nie rób im tej przysługi. Każde zgłoszenie to szansa, by uchronić inne osoby przed podobnym losem. Służby muszą wiedzieć o takich przypadkach, żeby móc im przeciwdziałać. Zgłaszając oszustwo, odzyskujesz kontrolę i działasz odpowiedzialnie, zarówno dla własnego bezpieczeństwa, jak i dla dobra innych potencjalnych ofiar.

Jak wspierać ofiarę takiego oszustwa?

Jeżeli w Twoim otoczeniu jest osoba, która padła ofiarą „romantycznej” manipulacji, okaż jej empatię, nie potępienie. Pamiętaj, że ofiara przeżywa nie tylko straty finansowe, lecz także ogromny ból emocjonalny i wstyd. Najważniejsze to jej nie oceniać i nie mówić rzeczy w stylu: „Jak mogłeś/można było się na to nabrać?”. Zamiast tego pomóż przerwać wszelki kontakt z oszustem i zachęć do zgłoszenia sprawy odpowiednim instytucjom (policja, bank). Wspieraj w odbudowaniu relacji z rodziną i przyjaciółmi, ofiary często były izolowane i boją się reakcji bliskich. Twoje spokojne wsparcie i zapewnienie, że każdy mógł dać się zwieść tak sprytnej manipulacji, będą dla takiej osoby bezcenne w powrocie do normalnego życia.

Pamiętaj: randkowanie online samo w sobie nie jest niczym złym. Wiele szczęśliwych związków zaczęło się w internecie. Problemem nie jest technologia, ale ludzie, którzy ją wykorzystują do krzywdzenia innych. Sztuczna inteligencja potrafi dziś doskonale udawać emocje i bliskość na odległość, dlatego twoją najlepszą ochroną jest świadomość zagrożeń i ograniczone zaufanie. Jeśli nowa internetowa miłość zaczyna wzbudzać twój niepokój, zatrzymaj się. Zweryfikuj fakty, porozmawiaj z kimś zaufanym albo zasięgnij porady specjalistów (np. cert Polska, infolinie ds. cyberbezpieczeństwa). Twoje serce zasługuje na cyfrowe bezpieczeństwo.

Źródła:

NASK; Miłość, manipulacja i sztuczna inteligencja

Urząd Komunikacji Elektronicznej (UKE); Czy w sieci masz większą szansę znaleźć miłość czy stracić pieniądze, czyli Poradnik (nie)romantyczny

Bankier.pl; Romantyczne oszustwa. Rosnący problem w Polsce i na świecie

Kryminalne.com; 68-letnia kobieta oszukana w związku przez internet. Straciła prawie 200 tysięcy złotych

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI, oraz opracowane przez człowieka.

CZY WIESZ KTO PATRZY W TWOJĄ KAMERĘ IP?

2026-02-05 10:24:00 Autor: Witold Bzdęga

Masz w domu kamerę, która daje ci spokój i poczucie bezpieczeństwa? Być może używasz jej jako elektronicznej niani do podglądu śpiącego dziecka lub obserwujesz mieszkanie podczas urlopu. Czujesz się bezpieczniej, wiedząc, że w każdej chwili możesz sprawdzić, co się dzieje w domu. Zastanawiałeś się jednak, czy tylko ty patrzysz na obraz ze swojej kamery IP? Okazuje się, że jeśli kamera jest źle zabezpieczona, dostęp do niej mogą uzyskać również obcy. W ostatnich tygodniach w internecie pojawiły się nawet oferty sprzedaży dostępu do przejętych kamer domowych. Na zamkniętych forach i serwerach w popularnym wśród młodzieży serwisie, hakerzy handlują obrazem z prywatnych mieszkań z całego świata, także z Polski.

Źródło: Designed by Freepik

Urządzenie, które miało strzec twojego domu, może łatwo stać się narzędziem ataku. Jedna z głośnych spraw dotyczyła kamer znanej firmy Dahua. Przestępcy znaleźli w nich lukę i przejęli setkitakich kamer, a następnie sprzedawali dostęp do nich jak towar na czarnym rynku. Efekty takich włamań są bardzo poważne dla zwykłych ludzi. Obcy mogą patrzeć na twoje życie prywatne. Mogą widzieć, czy twoje dziecko śpi w łóżeczku, jak zachowują się twoi dziadkowie lub rodzice w domu, a nawet podejrzeć pacjentów w szpitalach i domach opieki. Potrafią też użyć głośnika w kamerze, by spróbować cię przestraszyć – zdarzały się przypadki, gdy intruzi krzyczeli do domowników lub odtwarzali przez kamerę niepokojące dźwięki. Takie zachowania to poważne naruszenie prywatności i mogą być szokujące dla ciebie i twojej rodziny.

Czy włamanie do kamery internetowej wymaga specjalistycznej wiedzy? Niestety, często nie. Cyberprzestępcy zwykle nie muszą łamać skomplikowanych zabezpieczeń. W wielu przypadkach po prostu próbują zalogować się do urządzenia fabrycznym hasłem i loginem dostarczonym przez producenta. Właściciele kamer często zapominają je zmienić przy instalacji. Standardowe hasła, takiejak „admin” czy „1234”, są powszechnie znane – wystarczy więc je wpisać, by dostać się do wnętrza niestrzeżonej kamery. Dodatkowo włamywacze wykorzystują algorytmy losowo zgadujące numery identyfikacyjne kamer w sieci. Dzięki temu potrafią hurtowo przejmować setki urządzeń przy minimalnym wysiłku. Później chwalą się w internecie swoimi „sukcesami” – na tajnych grupach pokazują zrzuty ekranu z prywatnych mieszkań, a nawet wspólnie organizują transmisje na żywo. W trakcie takich transmisji grupa osób jednocześnie obserwuje cudze domy i nęka właścicieli kamer, wymyślając coraz bardziej niepokojące sposoby na ich straszenie.

Możesz pomyśleć, że to problem odległy i dotyczący tylko egzotycznych krajów. Niestety, nasz kraj również znalazł się na celowniku. Specjaliści z zespołu Dyżurnet.pl (polski punkt kontaktowy do zgłaszania zagrożeń w sieci) ostrzegają, że także polskie kamery są przejmowane przez hakerów. Co gorsza, na niektórych zamkniętych polskich forach internetowych większość członków stanowią młode osoby, które dla rozrywki udostępniają sobie przejęte transmisje. Materiały z tych grup potwierdzają, że ofiarami padają również dzieci i młodzież. Hakerzy zaglądają do ich pokojów, odbierając im poczucie prywatności i bezpieczeństwa. Widać tam także osoby starsze, a nawet pacjentów leżących w szpitalach. Większość zhakowanych kamer pochodzi z krajów azjatyckich, ale pojawiły się również nagrania z Polski. Takie praktyki zaczynają przenikać na kolejne strony internetowe i platformy społecznościowe, gdzie publikowane są fragmenty nagrań. To nakręca spiralę nękania, kolejne osoby skuszone „zabawą” chcą płacić, by przez internet podglądać i straszyć niewinne ofiary.

Jak się ochronić?

Czy możesz w ogóle obronić się przed takim włamaniem? Na szczęście tak. Właściciele kamer nie są bezbronni, bo większości włamań można zapobiec. Okazuje się, że wielu ataków by nie było, gdyby nie proste błędy samych użytkowników. Trzeba tylko pamiętać o kilku podstawowych zasadach cyberbezpieczeństwa, aby twoja kamera służyła ochronie, a nie stała się źródłem zagrożenia.